用户受到的威胁:身份窃取

用户在网络(Internet)上的活动及信息越来越多

–Internet是开放的,受到威胁或者入侵在所难免

–但不仅仅是Internet受到威胁

身份窃取,一个人使用其他人的姓名或者个人信息

–在信息世界,指盗取他人的用户帐号与密码,将自己伪装成他人

身份窃取的常用方法

–肩窥(shouldersurfing ),透过肩膀窥视,一种简单的观察技术,查看(偷看)他人在处理私人事务时输入的个人身份信息

–监听,在他人提供身份信息时,通过电话或者更加先进的方式监听

–社会工程学(Kevin David Mitnick),搜集用户信息,分析人性弱点并加以利用,套取用户机密信息,骗取钱财,经常使用的手段有钓鱼、假托、等等

通过高科技手段窃取用户身份信息

–一般均通过计算机与Internet的连接

–木马程序、通过不安全的Web站点监听、等等

相对危害较大的方法包括

社会工程学方法、木马程度、偷看

用户受到的威胁:隐私泄露

个人信息广泛保存于各类网站或者数据库中

–事关隐私,泄露情况时有发生

公共部门的数据库

–医疗保险信息、户口信息、等等

Internet上的用户操作监视与分析

–用户访问Internet时,用户的操作会被监视与搜集

–用户可能对此

–无所知,但会有专门的人员或者机构根据搜集的数据分析用户兴趣爱好、习惯、交际及其他特点,提交商业报告

用户受到的威胁:在线间谍工具

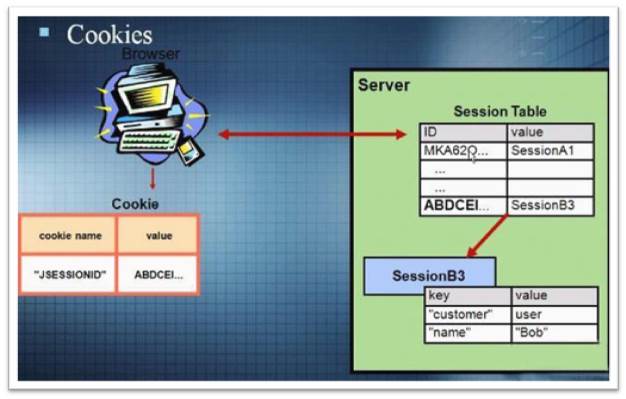

Cookie

–一种很小的文本文件,Web服务器要求浏览器将这种文件安装在计算机上

–保存的是识别计算机及用户的信息,例如访问记录、用户名及密码、用户曾经访问过的站点列表、等等

–本意是方便用户及服务器,但目前为认为是严重的隐私威胁

–每一台计算机中都存在数百甚至上千个cookie,其中的多数并不需要保存,浏览器软件的Internet选项中可以删除cookie,利用专用工具清除会更彻底

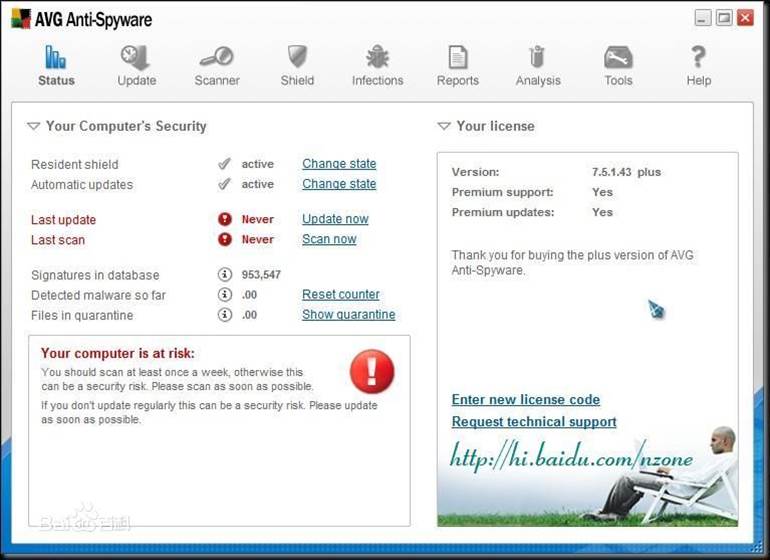

Spyware

–隐藏在用户计算机中的程序,搜集个人或者机构的信息,并将其发送出去

–systemmonitors, trojans,adware, and tracking cookies

–Webbug, 以及一些特定的cookie实质上也都是spyware

–有一些专用软件可以清除计算机系统中的spyware,通常是反病毒软件的一部分

用户受到的威胁:垃圾邮件

垃圾邮件

–不请自来的商业电子邮件(Unsolicited Commercial E-mail,UCE)

–一般都是商业广告

–仅仅删除不能够解决问题,在到来之前封堵

用户受到的威胁:与计算机有关的损伤

用户身体可能受到伤害的部位

眼睛、手腕、肩膀、颈椎、腰

导致伤害的原因

辐射、重复性压力损伤、眼疲劳、背部疼痛、久坐的生活方式

硬件受到的威胁:电源

电流波动

强度变化、稳压电源

电源故障或者停电

电源故障或者停电

UPS,Uninterruptible Power Supply, 实际上是计算机的备用电源

硬件受到的威胁:盗窃和破坏

小偷或者恶意的破坏者可能会对计算机系统造成损坏

小偷或者恶意的破坏者可能会对计算机系统造成损坏

–计算机系统及数据可能被完全破坏

–采取必要的安全措施

硬件受到的威胁:自然灾害

灾害规划,而不是灾害预防

灾害规划,而不是灾害预防

–有些自然灾害无法预防或者阻止,例如地震

–慎重地制定计划,当灾害发生时把信息损失和工作中断减少到最低程度

灾害规划的基本步骤

灾害规划的基本步骤

–列出本地区可能发生的所有自然灾害,按可能发生的概率从高到低排序

–针对每一种灾害,提出包括意识、预测和准备在内的对策

–准备工作还包括当灾害发生时如何保护硬件及数据

数据受到的威胁

数据是计算机安全的主要保护对象

数据是计算机安全的主要保护对象

–数据受到的威胁大致包括3类:恶意代码与软件、犯罪、网络恐怖主义

恶意软件、病毒和恶意程序

恶意软件、病毒和恶意程序

–一般用恶意软件描述病毒、蠕虫、木马等

–他们的工作原理各不相同,但危害都很严重

网络犯罪

网络犯罪

–制造传播计算机病毒

–通过网络或者计算机非法获取数据,所谓非法指未经授权的访问;

–通过网络获取非法所得

–网络色情、网络欺骗

–大多数国家已有专门针对网络犯罪的法律