消息加密认证

上一节

下一节

5.2 消息加密认证

学习目标:

1.理解对称加密体制下的加密认证基本原理。

2.理解非对称密码体制下的加密认证基本原理。

学习内容:

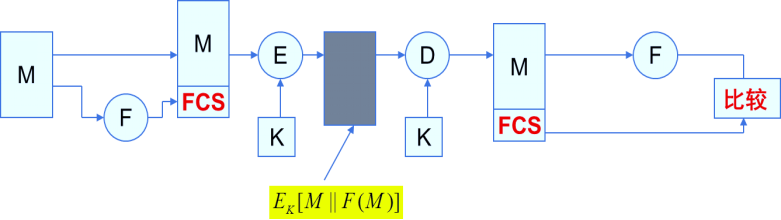

1.对称加密体制下的加密认证:使用消息加密之后得到的密文作为认证的度量。攻击者不知道秘钥K,也就无法篡改消息。

一般情况下,接收方实现消息的认证,认证时接收方能顺利解密消息,就说明消息的完整性没有被破坏。

存在问题:解密出的明文没有明显的语法结构或特征,例如二进制文件,无法判断文件是否被修改过。

解决办法:为明文添加某种易于识别的语法结构。例如帧校验序列。

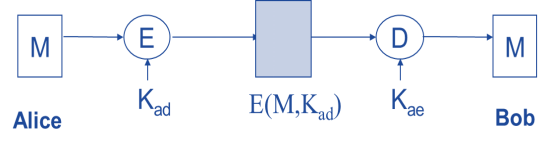

2.非对称加密体制下的加密认证:非对称密码体制的应用有三种:

保证机密性:这种方式不能实现消息认证。

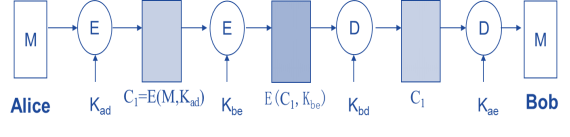

保证真实性:这种方式能实现消息认证,但不能保证机密性。

既保证机密性,又保证真实性:这种方式既能实现消息认证,又能保证机密性,但是效率差,所以实用性不强。

非对称加密体制实现的两种认证方式,很少使用,原因是加密效率差。实际中,人们使用非对称加密体制对消息的hash值进行加密。

观看课件:

注意点:

认证的实现基于密码学,但是,对称密码体制和非对称密码体制下实现的认证都存在一定的问题。

课后练习:

1.分析两种密码体制下认证方式存在的问题。