-

1 视频

-

2 章节测验

加密技术

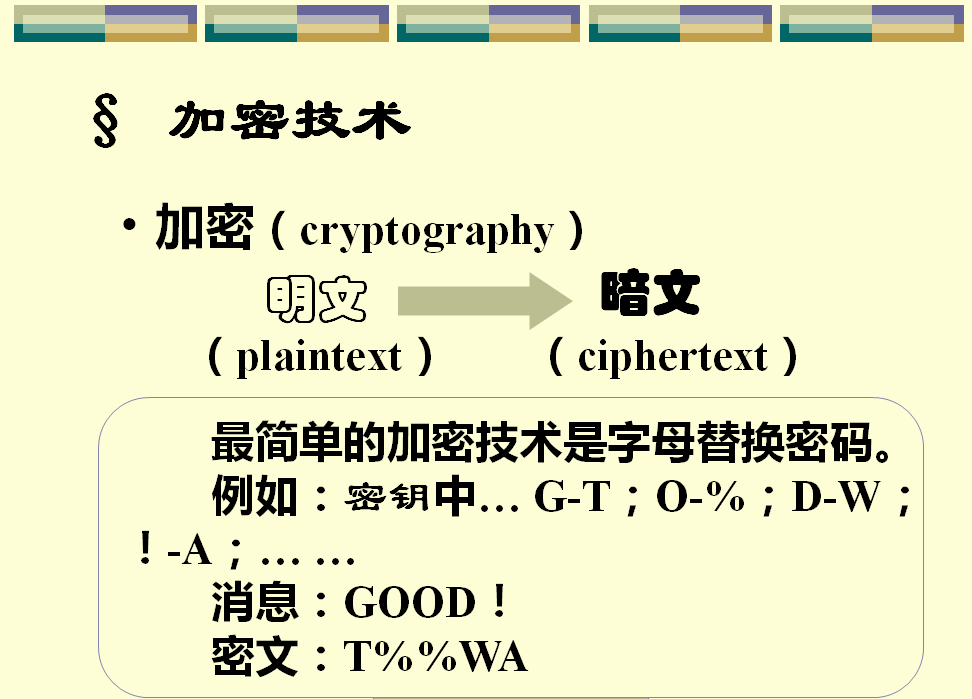

数据加密的基本过程就是对原来为明文的文件或数据按某种算法进行处理,使其成为不可读的一段代码,通常称为"密文",使其只能在输入相应的密钥之后才能显示出本来内容,通过这样的途径来达到保护数据不被非法人窃取、阅读的目的。

最简单的加密技术是字母替换密码,如凯撒密码,可以通过词频统计的方法破解。

加密的安全性在于,加密解密算法方法是公开的,而加密的密钥是绝对的隐藏的,非授权用户取得已加密的数据,就算知道加密算法,若没有加密的密钥,也不能打开被加密保护的信息。公开的加密算法是给黑客和专家长年累月攻击测试,对比隐蔽的加密算法要安全得多。

加密类型分为两种,对称加密与非对称加密,对称加密双方采用共同密钥,也被称作单密钥加密,这个密钥是需要对外保密的。非对称加密,也被称作双密钥加密,这种加密方式存在两个密钥,一个是公共密钥,这是一个公开的密钥,一种是私人密钥,对外是保密。

接下来介绍对称加密,最著名的对称密钥加密算法是DES。DES使用56位密钥对64位的数据块进行加密,并对64位的数据块进行16轮编码。

然后介绍非对称加密,非常著名的加密算法是RSA。RSA是基于大数不可能被质因数分解假设的公钥体系。简单地说就是找两个很大的质数。它们的乘积作为两个密钥的一部分,这两个密钥是互补的,也就是说用公钥加密的密文可以用私钥解密,反过来也一样。

非 对称加密的一个重要应用是数字签名。数字签名是一种类似写在纸上的普通的物理签名,使用非对称加密领域的技术实现,用于鉴别数字信息的方法。一套数字签名 通常定义两种互补的运算,一个用于签名,另一个用于验证。数字签名保证信息传输的完整性、实现发送者的身份认证、防止交易中的抵赖发生。