计算环境下面临的特殊安全问题

云计算及其安全挑战:

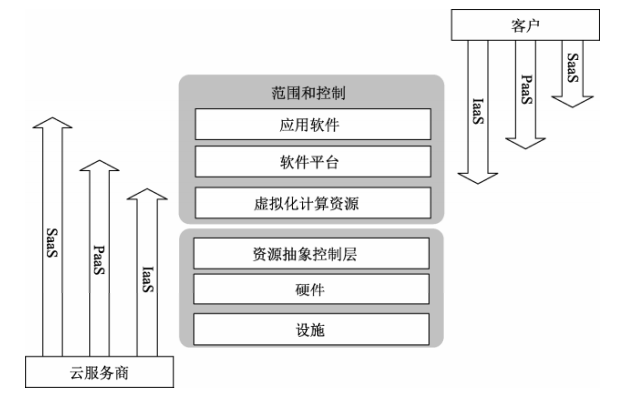

云计算作为利用互联网实现的一种新型计算模式,可通过虚拟化(Virtualization)技术将服务器、存储器、应用程序、网络等实体资源抽象成逻辑的虚拟资源池,供用户随时随地、按需、便捷地访问。用户所需的计算服务并不是运行在其 PC 等终端上,而是运行在云环境中的大规模服务器集群中;用户所用的数据也不再存储在本地,而是存储在云计算环境的数据中心。云计算环境以虚拟化作为重要技术支撑,用户的应用都是在部署于虚拟化平台之上的虚拟机(Virtual Machine,VM)中进行的。2012 年以来逐渐流行的软件定义网络(Software-Defined Networking,SDN)目前也大多部署在私有云内部网络之中或其数据中心之间。

云计算的安全责任

面向云计算环境的下一代防火墙

防火墙的本质是网络物理边界防御,而云计算及其业务模型恰恰是模糊了传统的网络物理边界。云计算环境使用防火墙与云计算模式高度相关。多用户、虚拟化的计算模式使得用户和云计算服务提供商双方都对安全防护负有责任。SaaS 模式与 PaaS 模式大多是由云计算服务提供商同时提供防火墙等安全服务,IaaS 模式则为用户部署和应用防火墙提供了更多选择。目前,对于下一代防火墙如何在云计算和数据中心当中实施安全防护,学术界和产业界提出了虚拟化、高性能、高可靠性以及智能化的技术途径。

云计算环境入侵检测

云计算入侵检测系统的部署位置和适用类型:

SaaS 和 PaaS 模式大多由云计算软件提供商来实现入侵检测,云计算用户的选择权并不大,IaaS 模式则为用户部署和应用 IDS 提供了更多的选择权。

云计算的虚拟化安全风险:

虚拟化是实现云计算的关键技术,虚拟化软件和虚拟化服务器都会带来相应的安全风险。

云计算的数据安全风险:

① 数据传输风险:在公共云中,如传输数据未加密则存在安全风险。② 数据隔离风险:多租户和共享资源是云计算的重要特征。多租户模式与原有网络环境不同,云计算需要处理的敏感数据可能与其他用户的数据混合存储,无法实现与单独客户环境相同的资源隔离等级和相关保障。这种风险遍布于云存储可能失败的各种机制中,包括路由存储、记忆分离甚至不同用户间的数据等。③ 数据可用性风险:如果将关键数据、服务从内部网迁移至云服务中心,更多的数据和应用依靠云计算环境来实现,若遭到拒绝服务攻击,可能带来非常严重的后果。④ 数据残留风险:云计算存储介质在数据擦除之后,可能留有可供数据重建的某些物理特性,通过数据重建方式可非法获取相关数据。存储资源的多次租用和再次租用会极大地加剧这种风险。

云计算的安全管理风险:

云计算淡化了传统的 IT 运维模式中系统边界、系统管理边界的概念,所以云计算的用户并不知晓信息系统服务器部署、数据存储的位置,系统如何定期备份,信息系统的安全合规性如何审核,系统的访问权限如何设定等。

云计算安全测评

云计算的安全测评标准:

云计算平台是一类信息系统,需要依照其重要性的不同进行信息安全等级保护测评。需要指出的是,由于中国现有的等级保护安全测评规范主要是针对传统的信息系统而制定的,对云计算安全并不完全适用,因此在进行云计算安全测评时,要根据具体的情况,结合等级保护测评的原则,按照 GB/T 31168—2014 对云计算服务安全能力的要求进行适当裁剪和扩充。

特殊控制项包括:

系统开发与供应链安全、系统与通信保护、访问控制、配置管理、维护、应急响应与灾备、审计、风险评估与持续监控、安全组织与人员、物理与环境保护十类。