安全威胁

安全威胁

信息安全的基本属性(要求)包括机密性、完整性、可用性、可认证性、不可否认性、可追溯性以及可控性等。凡是对信息安全属性造成潜在危害的因素,均可视为威胁。

威胁的属性包括威胁的主体(威胁源)、能力、资源、动机、途径、可能性和后果等。

安全威胁的主体

危害网络空间安全的威胁主体可以分为自然因素和人为因素。

自然因素是指对信息系统环境、设备和介质的安全造成危害的各种自然灾害,主要包括地震、水灾、火灾、雷击、风暴、烟尘、生物灾害等。

人为因素分为人为过失和主观故意两类。

人为过失造成的影响主要有:操作过程中的失误,如操作不当、错误设置、意外删除等;意外丢损,如设备失窃、非法复制、无意损毁等;管理不善,如管理不严、运维不力、安全意识淡薄等,编程实现缺陷,如需求不明、测试不完善、技术人员经验不足等。

主观故意的破坏包括敌对势力的恶意攻击、黑客实施的各种攻击入侵乃至计算机犯罪等。

安全威胁的来源

网络空间的安全威胁既可能来自外部,也可能来自内部。有研究表明,70%以上的信息安全事件源于内部攻击和内部泄密。造成内部威胁泛滥的主要原因是,内部人员更熟悉组织机构及运作模式,容易接触敏感信息甚至是核心数据、资源等,而且不易被发觉。因此,各国的互联网公司、金融企业、事业单位、政府部门的信息安全岗位,首先都强调人员的可靠性。

安全威胁的动机

从动机上来说,威胁可以分为偶发性威胁和故意性威胁。在大多数情况下,主动威胁产生的后果要远远比被动威胁产生的后果更严重。

偶发性威胁是指带有偶然性质、无预谋的威胁,如自然灾害、系统故障、操作失误、软件失效等。人为因素也可能造成无意失误,如安全配置不当、安全意识淡薄等

故意性威胁是指有目的、有意图的威胁,可分为被动和主动两类。被动威胁仅仅破坏信息的机密性,并未破坏其他属性。主动威胁是指对系统状态的非授权改变,不仅可能破坏信息的机密性,更可能对信息的完整性、可用性等产生破坏。

高级持续性威胁

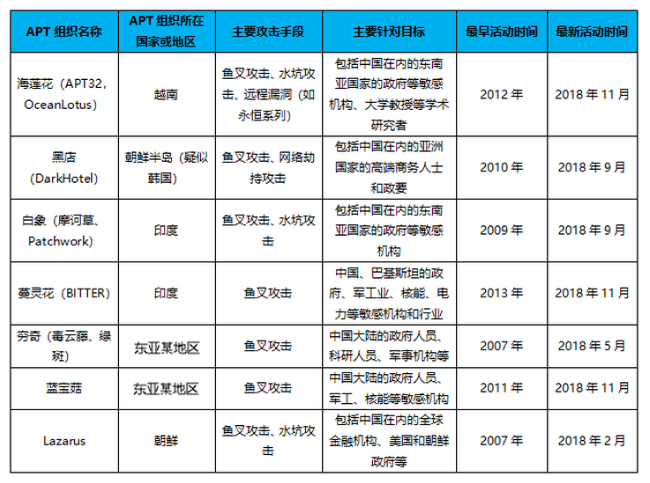

近年来,国际上出现的高级持续性威胁(Advanced Persistent Threat,APT)甚嚣尘上,危害严重。高级持续性威胁是由具备持久而有效地针对特定主体的攻击能力及意图的群体发起的恶意威胁。

“高级”是指使用复杂精密的恶意软件及技术以利用系统中的漏洞。

“持续性”是指持续性监控特定目标,持续时间甚至长达数年。