信息与信息系统

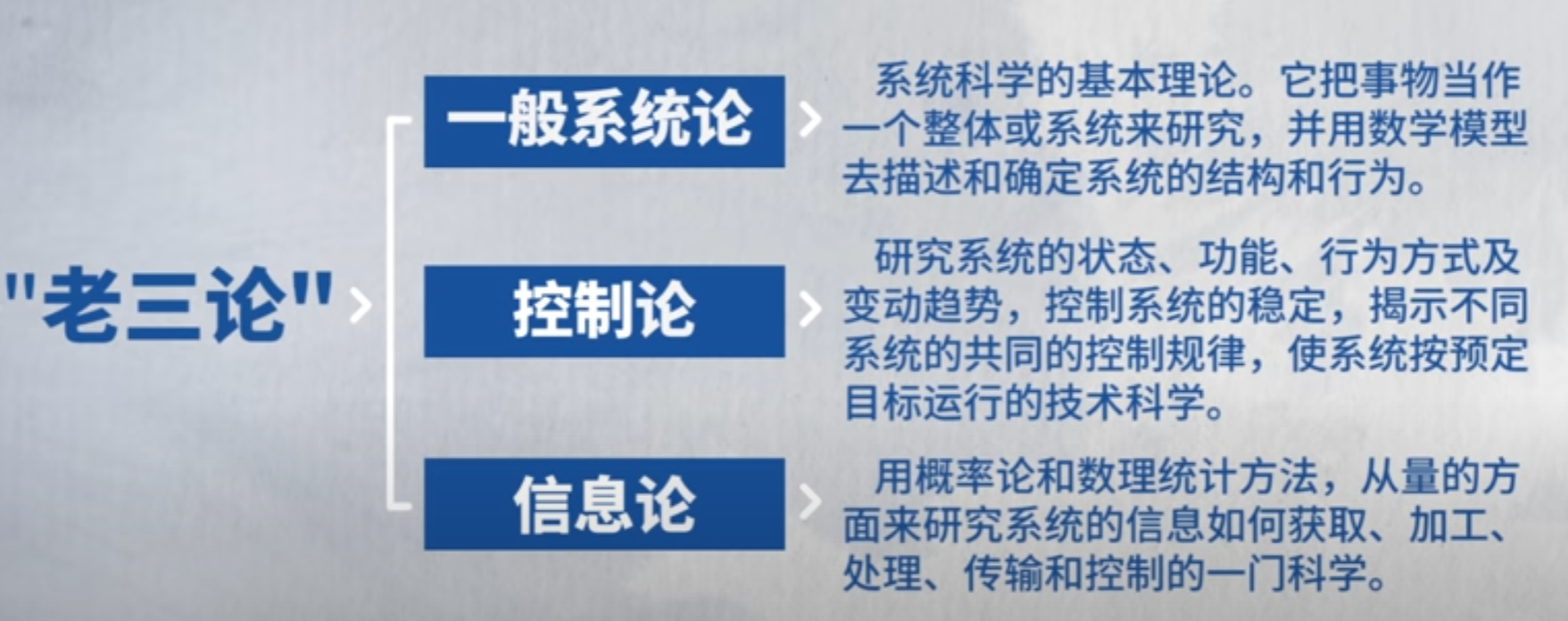

SCI三论

信息的概念

在自然与人类社会中,信息是与物质、能量并列的三大要素之一,是社会生产力出现飞跃的新质。人们从信息的本质、用途和表示等方面给出了不同的定义,这些定义因信息的发展阶段、研究领域而各有不同。

系统论下的信息

美籍奥地利理论生物学家和哲学家贝塔朗菲(Ludwig Von Bertalanffy)早在 20 世纪40年代就提出了系统论的思想,认为系统是由若干相互联系的基本要素构成的、具有确定的特性和功能的有机整体,其研究对象是系统的模式、性能、行为和规律,这种思想为人们认识各种系统的组成、结构、性能、行为和发展规律提供了一般方法论的指导。

信息在系统论中被认为是系统内部联系的特殊形式,系统论考察的是物质、能量、信息的交换、流动,以及系统的状态、内部结构的分布随时间的变化规律。

2. 控制论下的信息

1948 年,美国应用数学家诺伯特·维纳开创了控制论学科,研究的是动态系统在变化的环境条件下如何保持平衡状态或稳定状态的一般规律。所谓控制,是指为“改善”某个或某些受控对象的功能或发展,需要获得并使用信息,基于这种信息选出的施加于该对象上的作用。

3. 信息论下的信息

20 世纪 40 年代,时任贝尔实验室研究员的美国数学家香农奠定了现代信息论的基础(后人称之为香农信息论)。香农将信息描述为“用来消除不确定性的东西”,也就是说,以“确定接收者因接收到消息而消除的对信息源所存的疑义(不定度)”来度量信息所含的信息量。如果将信息视为随机事件,则可以运用概率来实现其不确定性的测度。

综上,信息的概念可以概括为:信息是从记录客观事物(物质和精神)的运动状态和方式(状态改变)的数据中提取出来的、对人们的决策提供有益帮助的一种特定形式的数据。它是物质的一种本质属性,可以脱离原来的研究对象而被获取、传输、处理和利用。

信息的基本属性

① 可识别性:信息应该是可以识别的,又可分为直接识别和间接识别两种方式。在信息安全领域,可识别性多针对的是可间接识别的对象。

② 可传载性:即可存储性。信息本身只是一些抽象符号,必须借助各种方法(即媒介或载体)才能实现存储。

③ 可共享性:我们常说“物质不灭”、“能量守恒”,而信息不满足“此得彼失”这个规律。信息作为可以脱离源事物相对独立地存在的一种资源,可被无限制地进行大量复制、长期保存、重复使用。

④ 可度量性:香农采用了信息熵的概念来表征信源的不确定性,解决了信息的量化度量问题,而常用的二进制、十进制等数制其实就是一种简单的信息编码。

此外,信息还具有可压缩性、可转换性、可处理性、可利用性等特征。

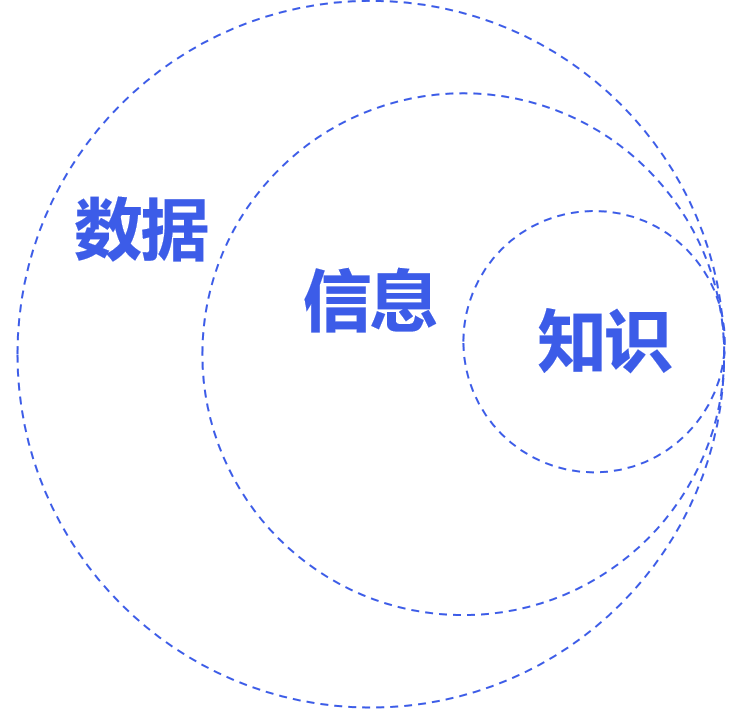

数据、信息与知识的区别和联系

数据(Data)是载荷或记录信息的按照一定规则排列组合的物理符号。

信息是数据载荷的内容,是具有时效性的、有一定含义的、有逻辑的、经过加工处理的、对决策有价值的数据流,具有针对性、时效性、减少不确定性的特点。

知识是由信息形成的,通过人们的参与,对信息进行归纳、演绎、比较等手段进行挖掘,使其有价值的部分沉淀下来,并于已存在的人类知识体系相结合,这部分有价值的信息就转变成了知识。

计算机网络信息系统的计算模式

信息系统存在的最终目的是满足应用需求,用户需求的满足则需要采用一定的计算方案,这种计算方案就是信息系统的计算模式(Computing Pattern)。计算模式是信息系统计算要素所呈现的结构模式,通俗地说,就是信息系统完成任务的一种运行、输入、输出和使用的方式。

①集中计算模式:单主机–单终端计算模式、单主机–多终端计算模式和文件服务器计算模式

②分布式计算模式:与集中式计算不同,分布式计算模式的目的是将数据和计算分摊到多个计算资源中,提供高度的可伸缩性、灵活性、可管理性和可靠性,实现高效的资源共享,以降低集中的可能风险。

③ 云计算模式:云计算是一种新型的计算模型,该模型能够使人们随时随地、按需分配、方便快捷地使用各种可配置计算资源(如网络、服务器、存储、应用与服务等)共享池,这些计算资源可以被快速地分配和释放,不仅管理开销 小,也不需服务提供者过多干预。