-

1 课程内容

-

2 随堂测验

-

3 课程资料

![]()

ARP即地址解析协议,它是一个重要的TCP/IP协议,用于确定对应IP地址的物理地址(即网卡地址)。其实,ARP高速缓存里面的内容就是IP地址与物理地址的对应关系。

图1: ARP工作原理

要发送网络包给192.168.1.1,但不知MAC地址?

在局域网发出广播包“192.168.1.1的MAC地址是什么?”

其他机器不回应,只有192.168.1.1回应“192.168.1.1的MAC地址是00-aa-00-62-c6-09”

将192.168.1.1对应的MAC地址添加进ARP地址表中

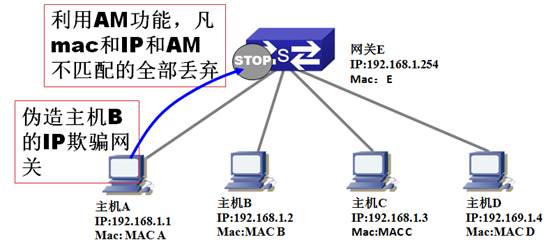

图2: ARP欺骗工作原理

![]()

(1)ARP伪造网关欺骗client

(2)ARP伪造client欺骗网关

(3)ARP Flood攻击

![]()

(1)网关防护ARP-Guard

通过在接口开启ARP-Guard,防止接口上传带有网关信息的报文,从面防止ARP的网关欺骗。

配置命令(端口模式下)arp-guardip <addr>。

注意事项:单个接口最多可配置16条。

(2)防网段扫描Anti-arpscan

限制端口上行的ARP和IP报文数量,在超出阀值后对端口进行ShutDown或将端口信息丢弃的操作。

配置方法(全局开启)anti-arpscanenable

配置信任端口anti-arpscantrust <port|supertrust-port>

配置阀值(端口模式下)anti-arpscanport-based threshold <threshold-value>

anti-arpscan ip-based threshold <threshold-value>

注意事项:Anti-arpscan不建议单独使用,必须配置信任端口。

(3)IP地址动态绑定 IP dhcp snooping

用户通过DHCP获得地址,通过DHCP获得IP地址时,对端口下发绑定表项,符合绑定关系的报文允许通过。不符合绑定关系的拦截。

配置方法(全局模式)Ip dhcp snooping enable

Ip dhcp snooping binding enable

接口模式Ip dhcp snooping binding user-control

Ip dhcp snooping trust

注意事项:交换机不能同时开启DHCP Server和IP DHCP Snooping,对上行接口设置Trust端口安全 AM

图3:AM功能:IP+MAC+PORT绑定

举例:在交换机接口4 上将源IP 为192.1.1.1 和源MAC是MAC A绑定。

Switch(Config)#am enable

Switch(Config)#interface Ethernet 0/0/4

Switch(Config-Ethernet0/0/4)#mac-ip pool MAC A 192.1.1.1

![]()

参考文献:

1、任斌;ARP攻击分析及防御解决方法[J];长春工程学院学报(自然科学版);2008年01期

2、杨杨;房超;刘辉;ARP欺骗及ICMP重定向攻击技术研究[J];计算机工程;2008年02期