-

1 知识点回顾

-

2 练习题及解析

-

3 章节自测

计算机网络是指利用通信设备和通信线路,将地理位置分散的、功能独立的多台计算机和由计算机控制的外部设备连接起来,在网络操作系统的控制下,按约定的通信协议进行信息交换,实现资源共享的系统。

计算机网络的发展可以分为四个阶段。第一代计算机网络---远程终端联机阶段;第二代计算机网络---计算机网络阶段;第三代计算机网络---计算机网络互联阶段;第四代计算机网络---国际互联网与信息高速公路阶段;

从不同的角度对网络有不同的分类方法,每种网络名称都有特殊的含意。几种名称的组合或名称加参数更可以看出网络的特征。千兆以太网表示传输率高达千兆的总线型网络。了解网络的分类方法和类型特征,是熟悉网络技术的重要基础之一。

计算机网络的分类

(1)按地理位置分:局域网、城域网、和广域网。

(2)按拓扑结构分:星型结构、总线型结构、环型结构、树形结构、网状结构、混合型结构。

(3)计算机地位:C / S 模式、B / S 模式、P To P 模式。

(4)按传输介质划分:有线网、无线网。

(5)按带宽分:基带网络、宽带网络。

(6)按技术分:Ethernet(以太网)、FDDI网(光纤分布式数据接口)、ATM(异步传输模式)。

(7)按传输速率分:10 Mbit/s、100 Mbit/s、1000 Mbit/s、10000 Mbit/s、……

网络体系结构是指通信系统的整体设计,它为网络硬件、软件、协议、存取控制和拓扑提供标准。它广泛采用的是国际标准化组织(ISO)在1979年提出的开放系统互连参考模型(OSI)。

(1)网络体系结构是指计算机之间相互通信的层次,以及各层中的协议和层次之间接口的集合。由硬软件来实现。

(2)网络协议是指计算机网络中的实体间交换信息时所必须遵守的规则的集合。

(3)协议的三要素:语法、语义、时序。

OSI模型将计算机网络体系结构划分为以下七层:

(1)物理层:将数据转换为可通过物理介质传送的电子信号,相当于邮局中的搬运工人。

(2)数据链路层:决定访问网络介质的方式,在本层将数据分帧,并处理流控制,指定拓扑结构,并提供硬件寻 址,相当于邮局中的装拆箱工人。

(3)网络层:使用权数据路由经过大型网络,相当于邮局中的排序工人。

(4)传输层:提供终端到终端的可靠连接,相当于公司中跑邮局的送信职员。

(5)会话层:允许用户使用简单易记的名称建立连接,相当于公司中收寄信、写信封与拆信封的秘书。

(6)表示层:协商数据交换格式,相当公司中简报老板、替老板写信的助理。

(7)应用层:用户的应用程序和网络之间的接口,相当于老板。

TCP/IP借鉴了OSI的这些概念建立TCP/IP模型,共分为四层:网络访问层、互联网层、传输层和应用层。

网络设备及部件是连接到网络中的物理实体。网络设备的种类繁多,且与日俱增。主要包括三大类,主体设备、传输介质、互联设备。

主体设备主要有服务器、客户端、网卡(有线或无线)、调制解调器。

传输介质主要有有线介质、无限介质构成。常用的有线传输介质有双绞线、同轴电缆、光纤;常用的无线传输介质有无线电波、微波、红外线、激光等。

互连设备主要有中继器、集线器、网桥、交换机、路由器、网关、机柜等。

搭建有线局域网,通常需要进行网络规划、以及硬件部署,然后进行软件部署与连通性测试。具体步骤如下:

(1)网络规划:通常是指从需求、预算情况、以及网络环境入手,制定规划方案,设计网络拓扑结构,分析网络容量,选择可扩展性的最佳网络编址方案和网络边界的划分。

(2)网络布线:根据网络规划,以及建筑物特点决定如下布线。

(3)网线制作:根据双绞线两端连接的对象决定连接方式。

(4)安装网卡:网卡插入PCI扩展插槽,双绞线连接网卡。

(5)标识计算机:设置计算机在网络上的名称标识。

(6)配置协议设置:设置TCP / IP。

(7)设置网络共享:设置共享文件、共享打印机。

(8)连通性测试:使用Ping 命令测试连通。

搭建无线局域网,需要计算机、无线网卡、无线接入点、相关软件。

IP地址是一个32位的二进制数,通常被分割为4个“8位二进制数”(也就是4个字节)。IP地址通常用“点分十进制”表示成(a.b.c.d)的形式,其中,a,b,c,d都是0~255之间的十进制整数。例:点分十进IP地址(100.4.5.6),实际上是32位二进制数(01100100.00000100.00000101.00000110)。

IP地址是一种在Internet上的给主机编址的方式,也称为网络协议地址。常见的IP地址,分为IPv4与IPv6两大类。最初设计互联网络时,为了便于寻址以及层次化构造网络,每个IP地址包括两个标识码(ID),即网络ID和主机ID。同一个物理网络上的所有主机都使用同一个网络ID,网络上的一个主机(包括网络上工作站,服务器和路由器等)有一个主机ID与其对应。Internet委员会定义了5种IP地址类型以适合不同容量的网络,即A类~E类。其中A、B、C3类(如下表格)由InternetNIC在全球范围内统一分配,D、E类为特殊地址。

类别 | 最大网络数 | IP地址范围 | 最大主机数 | 预留内网私有IP |

A | 126(2^7-2) | 0.0.0.0-127.255.255.255 | 16777214 | 10.0.0.0-10.255.255.255 |

B | 16382(2^14-2) | 128.0.0.0-191.255.255.255 | 65534 | 172.16.0.0-172.31.255.255 |

C | 2097150(2^21-2) | 192.0.0.0-223.255.255.255 | 254 | 192.168.0.0-192.168.255.255 |

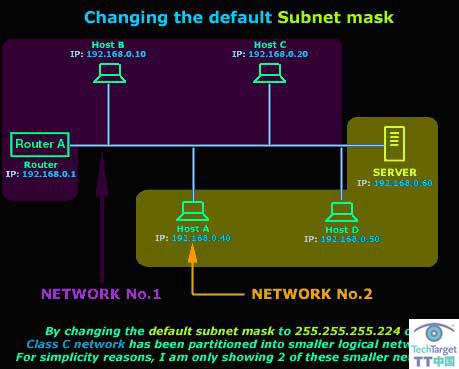

子网掩码又叫网络掩码、地址掩码、子网络遮罩,它是一种用来指明一个IP地址的哪些位标识的是主机所在的子网,以及哪些位标识的是主机的位掩码。子网掩码不能单独存在,它必须结合IP地址一起使用。子网掩码只有一个作用,就是将某个IP地址划分成网络地址和主机地址两部分。

子网掩码是一个32位地址,用于屏蔽IP地址的一部分以区别网络标识和主机标识,并说明该IP地址是在局域网上,还是在远程网上。利用子网掩码可以把大的网络划分成子网,即VLSM(可变长子网掩码),也可以把小的网络归并成大的网络即超网。

例如:学校有四个处于不同物理位置的网络教室,每个网络教室30台机器,如何给这些机器配置IP和子网掩码?

答:第一步:确定物理网段的数量,并将其转换为二进制数,确定位数n。4个子网,4的二进制值为100,共3位,即n=3。

第二步:写出其缺省子网掩码。如,申请的是一个C类IP,则缺省子网掩码为255.255.255.0,二进制为:11111111.11111111.11111111.00000000

第三步:将子网掩码中与主机号的前n位对应的位置置1,其余位置置0。n=3,子网掩码为11111111.11111111.11111111.11100000,化为十进制得到:255.255.255.224

第四步:计算IP地址范围。4个子网,子网号占了三位,子网内的主机号只能由剩下的5位表示。子网内主机数为:2^5-2 = 30个,即每个机房最多30台机器。

Internet 服务指的是为用户提供的互联网服务,通过Internet服务可以进行互联网访问,获取需要的信息。主要服务有:万维网(www)、电子邮件(E-mail)、文件传输(FTP)、搜索引擎(Google)、即时通讯(QQ)。

数字公民是指公民的互联网身份,数字公民要求网民具备公民的素养和准则,可以通过使用计算机成为一个全面的、有能力,而且社会的好成员。

数字签名又称电子签名,如同出示手写签名一样,能起到电子文件认证、核准和生效的作用。数字签名机制提供了一种鉴别方法,以解决伪造、抵赖、冒充、篡改等问题。

数字证书是一个经证书授权中心数字签名的包含公钥拥有者信息以及公钥的文件数字证书,用户可以用它来识别对方的身份。

网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

网络威胁主要有计算机病毒、网络钓鱼、网络嫁接、不良行为、间谍软件、网络自身和管理欠缺。

黑客攻击手段主要有:后门程序、网络监听、破解密码、拒绝服务、信息炸弹。

网络安全“三分靠技术,七分靠管理”。