DKIM

DP2 2019-10-01 21:23:21 517 收藏

展开

DKIM 是思科和雅虎一起搞的技术,但是主要还是雅虎,但是这是一项公开的技术,使用公钥加密。

这些历史我们不多介绍,网上随处可寻。

有意思的是微软在Microsoft 365中把DKIM放在了 Advanced Threat Protection(威胁管理)里:

严格上DKIM不属于ATP,但是的确又是威胁防护的一种,所以放在这里也没毛病。

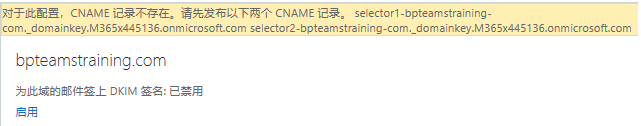

可以在这里设置,也可以在Exchange Admin Center设置,都一样,主要就是添加两条CNAME记录:

那么最初Office 365默认给出的.onmicrosoft.com的域名已经添加好这些记录了,我们可以查看一下:

这个selector 1和2有什么用?

1.首先这两个必须添加才行,不能只添加其中一个

2.微软会交替使用两个中的一个,没有说替换频率是多少,可能1个月换一次,也可能2天就换一次

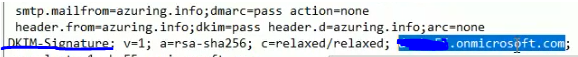

添加好DKIM后,你发出的邮件的header可以看到DKIM记录:

链接Exchange Online PowerShell后运行get-dkimsigningconfig还能看到公钥:

也可以通过telnet测试:

————————————————

版权声明:本文为CSDN博主「DP2」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/weixin_44669829/java/article/details/101665053