-

1 视频

-

2 作业

一“黑” 成名 苹果公司被黑历史

周一开始的好莱坞艳照门不仅让好莱坞女星人人自危,更将即将发布Iphone 6的苹果公司推向了风口浪尖。2013年,苹果公司市值为4779亿美元,毫无疑问的成为全球市值最大的公司。如此庞大的商业帝国其成长经历自然不会是一片坦途,加上今年这起icloud被黑事件,苹果成长史上至少经历了近10次影响巨大的黑客事件。

2014年 iCloud被黑,密码太简单,黑客钻空子

苹果公司今日就好莱坞艳照门事件举办了一场新闻发布会,表示众位明星私密照的泄露并非来自于iCloud的系统漏洞,而是由于她们的密码太好猜,黑客才对她们的账号进行了定向攻击。

此事一经曝光,苹果公司开始与执法机关展开相关合作,以调查黑客攻击的源头。在新闻发布会上,苹果声明:“在得知艳照门一事后,公司马上派出工程师进行调查。经过40个小时的追踪调查后,我们并未发现一例是由于iCloud或Find My iPhone系统遭到了入侵所致。黑客对某些名人账号进行了专门针对其用户名、密码等的攻击,而这些攻击在互联网上十分常见。”

苹果也表示,为了防止此类时间的再次发生,建议用户使用强度更高的密码,并同时激活两步认证程序。

2012 年 Flashback

一种专门感染mac OS X的后门程序,感染数量超过60万,甚至打入苹果的总部。

2012年4 月 4 日,Dr.Web公司声称发现了一个 Mac 机组成的蠕虫网络,感染数量有五十五万之巨。当天下午,该公司一个分析师发推表示数量已经激升到六十万,其中苹果总部所在城市 Cupertino 至少有 274 台Mac 被感染。其实,Flashback 木马在 2011 年就已经出现,当时是伪装成 Flash Player 安装程序让用户亲手把病毒种到 Mac 上。而最新 Flashback 变种利用了 Mac OS X 中 Java 部件的一个漏洞,只要访问恶意网页,病毒在无知觉中就能感染系统。苹果公司也是在病毒爆发的消息被广泛报道之后才放出 OSX Java 部件升级补丁,为时已晚。

病毒侵入 Mac 后,会先检查系统是否安装了防病毒软件,如果有就自行销毁免被发现再生事端,虽说绝大部分 Mac 用户都没有安全软件,木马还是很小心谨慎的。如果没有安全软件,木马就开始诱使用户输入管理员密码,不管输入与否,木马基本都会挨个呼叫某些指定的网络地址:“已经占领此机器,快来控制我吧!”并发送用户密码等信息。

2010 年 JailbreakMe

用于iPhone、iPad、iPod Touch上的一款最简便的iOS越狱软件

这是一款是由著名的开发人员Comex所开发的,针对美国苹果公司的iOS操作系统实现越狱的软件。

这一版本的越狱使用与JailbreakMe类似的PDF漏洞,同样也不需要将设备连接到电脑即可实现越狱。用户只需将设备升级到iOS4.3.3之后,用Safari直接打开JailBreakMe官方网站。我们会在下面提供具体的越狱步骤。本次越狱由Comex开发,chpwn和Saurik给予帮助。目前的最新版本是JailBreakMe 3.0,在2011年7月6日发布。

Comex发布的千呼万唤始出来的iPad 2越狱,其简单的操作方式也让众多iPad 2用户激动不已。JailbreakMe发布后仅仅一天,已经有100万人次通过JailbreakMe进行iPad 2越狱。不过,坏消息也已随之而来:苹果已经确认将会在未来的升级当中封堵被Comex用来越狱的漏洞。

苹果官方发言人Bethan Lloyd在一次发言中声明,“公司已经意识到这个漏洞会造成什么后果,我们已在计划在未来的软件更新当中对此进行修复。”虽然Lloyd并未提及更新的具体时间,不过专家预计苹果将会以最快的速度发布iOS 4.3.4。

2009 年Ikee Worm 病毒,最初只能攻击未上锁的iphone

当第一个蠕虫病毒在 2009 年年底侵入 iPhone 时,它根本不像米勒的攻击那样犀利。相反,它仅仅只能攻击未上锁的 iPhone(默认安全设置未更改)。Ikee 病毒能够将用户的手机背景改为歌手里克阿斯特利(Rick Astley)的头像,并显示一条消息:“ikee isnever gonna give you up.”(意为:ikee永不放弃你。)这条消息源自阿斯特利的单曲《Never GonnaGive You Up》。这个病毒并无大害,只是诱使用户进入 YouTube 中的一些下流音乐视频以赚取点击率。

2009 年 僵尸网络(iBotnet),至今不清楚其攻击意图

当网络世界正在被广泛传播的蠕虫病毒困扰时,苹果公司 iWork 办公软件的一个盗版版本开始在用户中传播一种恶意软件,该软件能够劫持被感染的电脑,并使其成为“僵尸网络(iBotnet)”的一部分。因为这种攻击只能在用户下载了隐藏的软件之后开始实施,而不是自动或通过电子邮件传播, 所以它危害到的用户并不多,其意图仍不清楚。

2007 年 iPhone 被越狱,iphone被17岁黑客少年给黑了

当苹果公司在 2007 年推出 iPhone 时,乔治 霍茨(George Hotz)只是一个 17 岁的少年,2007年8月21日,霍兹在他的博客上宣布,他已经完全解锁苹果的iPhone

2007年8月21日,霍兹在他的博客上宣布,他已经完全解锁苹果手机,手机不再局限于AT&T网络,而是支持其他GSM网络,并在博客上发布了详细的解锁过程和视频。Hotz宣称他编写的purplerain(紫雨)程序文件尺寸很小,甚至比用C++编写的只显示“Hello world”窗口的程序还要小。他在自己的博客上写道:“我的程序可不像其它程序那样动不动就超过几十兆,这才算是真正的越狱软件。”

下载purplerain之后,只要进行几个简单步骤的操作,就可以完成安装。“首先将iPhone手机连接在电脑上,然后运行purplera1n,点击”make it ra1n“按钮,重启后再运行purplera1n的安装程序Freeze即可。”

霍兹共耗时五百多个小时解码iPhone,并将自己解码后的手机放在eBay上拍卖,不过因为有人捣乱,因此拍卖价最后被炒到了一亿美元以上,最后他没能在eBay上卖出这款手机,不过最后他用这款破解的手机交换到了一部日产350Z跑车(07北美款售价55-58万RMB左右)和三部未破解的iPhone手机。

2007 年iPhone遭遇远程攻击,苹果雇佣世界著名黑客

2007 年 7 月(iPhone 上市仅一个月),世界著名黑客查理米勒(Charlie Miller)第一个证明了 iPhone 可以被远程攻击。他在那一年的黑帽大会(Black Hat Conference)上介绍了他的发现。他制作一个网页,iPhone用户登录该网页后会导致手机崩溃,然后这台 iPhone 将处于黑客的控制之下,它会按黑客的指令发送e-mail,浏览网页,甚至打开麦克风。在大会之前,米勒提醒苹果公司修补这个安全漏洞。

2009年米勒进入苹果,他加入之后坦言苹果的Mac系统比Windows系统安全很多。

2012年,曾效力于苹果为Mac和iOS两款操作系统立下汗马功劳的安全专家查理·米勒在其Twitter上宣布加入社交媒体公司Twitter。他写道“期待会有一支强大的合作团队”,他的新工作是系统软件工程师。

2006 年 Leap-A 病毒,不构成威胁的安全病毒

在斯克伦塔编写了第一个病毒后,Mac 病毒似乎绝迹了 24 年。2006年,Leap-A 病毒开始通过苹果粉丝论坛上泄露的Leopard 操作系统的照片在苹果用户中传播。一旦用户不小心感染了该病毒,它会通过 iChat 传播。同样,Leap-A 主要是一种概念验证,它能够在计算机之间传播,但并不窃取信用卡信息,也不会实施任何恶毒的攻击。

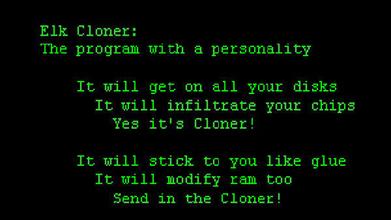

1982 年 Elk Cloner 病毒,世界上第一个计算机病毒在苹果电脑上诞生

一1982 年,斯克伦塔在一台苹果电脑上编写了一个通过软盘传播的病毒,成为世界上第一个计算机病毒。他称之为“Elk Cloner”,那时候的计算机还没有硬盘驱动器。该病毒感染了成千上万的机器,但它是无害的:它只是在用户的屏幕上显示一首诗,其中有两句是这样的:“它将进入你所有的磁盘/它会进入你的芯片。”