互联网不会忘记

储存技术的进步

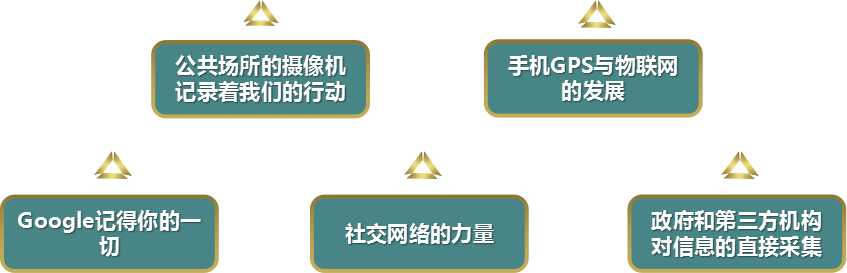

大数据的信息力量

大数据时代信息安全对策

大数据时代信息安全隐患的对策:

(1)同学们平常有哪些泄露个人隐私的行为?

(2)大数据时代信息安全隐患的对策:

文字资料:《删除》 (维克托·迈尔·舍恩伯格著)浙江人民出版社2013年出版

对策1:数字化节制

假如史黛西-施奈德没有把照片上传到网络,便不会有后来的麻烦,如果你不把今天的行踪上传到朋友圈,那么很多人就不会知道你今天的去向,因此个人在数字化记忆事件中扮演中心角色,只要每个人远离那些向别人透露信息的互动,问题便可以迎刃而解,也许你会觉得这是最容易的解决方法,但是请问,你自己能真正做到吗?而且多年来尽管媒体一再报道侵害信息隐私可能造成的严重后果,公众的态度也没有发生显著改变。更何况有些人分享自己的信息是出于一些特殊的目的,比如商业目的。但是不管怎样,让公众意识到数字化记忆带来的潜在危险将是这个艰难旅程的第一步。

对策2:更新信息隐私法

信息隐私权最基本的形式是:个人有权选择是否分享自己的信息。信息隐私相关法律的制定在大数据时代需要考虑更多方面:比如如何保证享有私人信息的第三方机构规范的使用个人隐私,比如我可能同意邮局获知我的新地址,但我绝不原意它将地址传给第三方,这就要依靠完善的法律体制了。其次,我的新地址除了邮局知道,可能购物网站,快递公司,甚至我的亲人、朋友都知道,一旦隐私发生泄露并造成危害,如何界定谁出卖了我的隐私。再比如,政府对公民是否享有绝对的隐私权,或者换个角度,我们想知道国家能否保证个人信息的绝对安全呢?有这么一个例子,20世纪30年代,荷兰政府实施了一次人口的全面登记,包含了公民的姓名,出生日期,地址,宗教信仰等信息.,这个举动被誉为对政府管理的促进和对福利政策的改进。后来纳粹德国入侵,获取了这次的人口登记信息,便根据这份信息来最大限度的确认、迫害、谋杀获太人和吉普赛人。P175,荷兰人怎么都想不到后来会出来纳粹的入侵,即便是在现在的社会,政治依然是残酷的,作为未来的政府,是否还能尊重公民给予的信任呢。因此,大数据使人们不得不从新的角度重新审视信息隐私法。

对策3:建设数字隐私基础设施

原始的数字版权管理体系,也就是(DRM)体系,为防止内容被未经授权的设备播放或复制,需要加入一个“特殊”的密钥。有人建议将DRM体系应用到个人信息保护中,当我们对外提供个人信息时,可以加入元数据来详细限定可以使用该信息的人,目的及代价等,每次我们的数据被使用,系统中的规则将自动检查这些元数据并保证信息被合法使用。

对策4:打造良性的信息生态

如同我们上面提到的荷兰的例子,政府尚且不能绝对保证信息在未来不会被用于某些特殊目的,更何况是其它机构。因此信息达到了其使用目的就应该被删除,而信息生态规范的就是信息在数字化记忆中被保存的时间。

例如,《欧盟隐私保护指令》规定各成员国法律必须确保个人信息“以一种允许对数据主体进行识别的方式保存,期限不得超过收集或进一步处理数据之目的所需的时间”,微软也声明:用户数据的保留期限应以达成业务目的或满足法律要求所需的最短时间为准。另外google也已经宣布,用户的信息将在9个月后被匿名化。即使这样,这些留下的信息仍然为google提供了非常有价值的信息资源。

信息安全意识动画之大数据和个人隐私

http://www.tudou.com/programs/view/pF3BJ4UvE-w/

参考书目:

《删除》 (维克托·迈尔·舍恩伯格著)浙江人民出版社2013年出版

《大数据时代》 (维克托·迈尔·舍恩伯格著)浙江人民出版社2013年出版

《中国网络空间发展报告》 (惠志斌 唐涛)社会科学文献出版社2015年出版

《信息安全概论》 (李红娇)中国电力出版社

《防火墙技术与应用》 (陈波 于冷)机械工业出版社

《网络安全技术》 (丰继林 高焕芝)清华大学出版社

《网络安全秘技》 (电脑报)电脑报电子音像出版社

大数据时代,同学们的哪些行为实际上在不自觉间泄露了自己的隐私,你打算如何防范?